Les systèmes d’informations et leurs composantes sont devenus omniprésents dans nos vies, privées et professionnelles. Smartphone, achat par internet, ordinateur, domotique, whatsapp, dématérialisation, solution informatique, progiciel, logiciel, bureautique, fichier ; voici quelques mots qui évoquent à chacun quelque chose qui semble de prime abord on ne peut plus concret, voire anodin.

De par leur utilisation récurrente et leur facilité d’accès au sein de nos sociétés occidentales contemporaines, ces technologies des systèmes d’informations ne se limitent toutefois pas à faciliter, gérer, organiser, voire réguler, le quotidien du citoyen lambda. En effet, elles sont également devenues un vecteur de plus en plus présent dans la commission d’infractions, une nouvelle opportunité pour certains de transgresser les normes. Ainsi, il s’avère aujourd’hui difficile d’imaginer qu’une escroquerie, un abus de confiance ou une gestion déloyale puissent avoir été commis sans que « l’informatique » y ait joué un rôle, à un moment ou à un autre.

Dans ce cadre, il apparaît que l’expansion du recours aux moyens électroniques dans toutes les sphères de la vie et leur démocratisation (notamment en termes d’accès), conjuguées à une croissance exponentielle des volumes de données, représentent un enjeu actuel bien réel pour l’ensemble des intervenants de la chaîne pénale, dont les enquêteurs/analystes.

De la science forensique à l’inforensique

C’est le champ de la forensique qui s’occupe de l’étude des traces ayant pour origine une activité criminelle et qui aide la justice à se déterminer sur les causes et les circonstances de cette activité (Ribaux & Margot, inDupont & Leman-Langlois, en ligne). Cette science englobe diverses disciplines qui ont évolué au fil des années et au gré des avancées scientifiques. Une des dernières venues dans ce domaine est l’informatique, ayant donné naissance à ce que l’on appelle l’inforensique1 Informatique légale ou criminalistique informatique .

Si la formation des spécialistes en traces numériques ne fait que débuter, les discussions de savoir comment intégrer cette nouvelle discipline aux sciences forensiques ont déjà été entreprises. Il en ressort notamment que les éléments de preuve numérique, à l’instar d’autres types de traces, doivent servir les procédures d’enquête et que les conclusions des experts qui effectuent la récolte et l’analyse desdits éléments de preuve doivent être synthétisées au travers de rapports. Un groupe de travail mandaté par l’Organization of Scientific Area Committees for Forensic Science (OSAC) est par ailleurs arrivé à la conclusion que le type de traces n’importait finalement pas et que, par conséquent, la même systématique devait être appliquée aux traces matérielles (entendues au sens classique du terme) et aux traces numériques. En effet, l’objectif demeure toujours le même, à savoir de « répondre aux questions d’authentification, d’identification, de classification, de reconstruction et d’évaluation dans un contexte juridique » (Pollitt, Casey, Jaquet-Chiffelle & Gladyshev, 2018).

L’administration des preuves numériques

Au niveau juridique, il apparaît d’ailleurs que l’administration des preuves numériques ne repose pas sur une procédure légale spécifique. Une majorité de pays européens appliquent ainsi par analogie les procédures régissant l’administration des preuves matérielles à celles des preuves dites numériques (Insa, 2017 ; Granja & Rafael, 2015).

Si, pour Ademu (2013) d’ailleurs, le traitement d’une scène de crime numérique doit suivre les mêmes règles qu’une scène de crime traditionnelle, Accette et Duncan (2018) estiment toutefois que l’administration des preuves numériques doit comporter des informations supplémentaires à celle des preuves matérielles. Ces informations, aussi appelées « métadonnées », indiquent de manière succincte et synthétique le contexte et l’environnement d’acquisition des preuves numériques (Granja & Rafael, 2015).

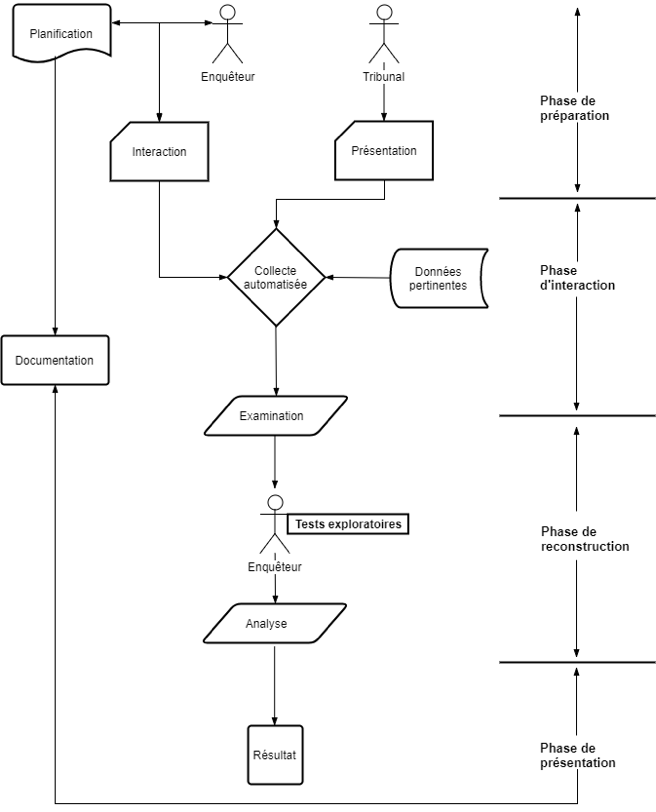

Dans le but de garantir l’intégrité des preuves numériques tout au long de leur administration et d’assurer, en finalité, leur admissibilité devant un tribunal, Ademu (2013) propose un modèle agrégé des différents processus inforensiques existants.

Même si sa recherche est technique et se focalise sur la sécurisation des preuves numériques, ce modèle met en avant le besoin d’interactions entre les traces et les enquêteurs/analystes. Elle met également en lumière, à l’instar des travaux de Pollitt et al. (2018), que la préservation constitue une étape fondamentale dans l’administration des preuves numériques et, in fine, dans leur admissibilité devant un tribunal (Ademu, 2013).

Si, dans un homicide à l’arme blanche, cette dernière doit être conservée dans son état originel, il est beaucoup plus complexe d’adopter le même postulat pour une donnée numérique. Vouloir appliquer rigoureusement ce principe à l’informatique légale soulèverait des enjeux quant à la valeur probante de ce type de preuve. En effet, la donnée numérique étant virtuelle, voire volatile (e.g la mémoire vive d’un ordinateur), il ne peut en être présenté qu’une réplique devant les tribunaux. Pour cette raison et dans une volonté de standardisation, certains travaux, à l’image du rapport de Thumma (2018), soulignent la nécessité de devoir, parfois, convertir certaines preuves d’un format propriétaire vers un format défini. D’autres déclinent des principes fondamentaux de l’administration de preuves numériques, à l’instar de Casey (2011) :

- L’authenticité : Le principe que l’acquisition d’éléments de preuve n’altère pas ou peu l’élément original et que les modifications sont scrupuleusement documentées s’applique également à l’inforensique. La notion d’authenticité de la preuve, qui veut que celle administrée soit l’originale, est plus subtile dans le monde numérique. Comme souligné précédemment, elle n’est en outre pas toujours possible à garantir, notamment lors de l’acquisition de données volatiles ou lors de la récupération de données supprimées qui ne sont alors que des représentations des données et non pas les données originales elles-mêmes. Le maintien de la traçabilité de la preuve est dans ce sens un élément prépondérant.

- L’intégrité : Le principe d’intégrité doit soutenir celui de l’authenticité en démontrant que la preuve présentée est bien celle acquise initialement. Cette comparaison est à ce jour généralement établie au moyen d’une empreinte numérique, appelée « hash ».

- L’objectivité : La présentation d’une preuve numérique doit être objective et exempte de préconceptions. Dans l’idéal, elle doit être compréhensible pour et par elle-même.

- La répétabilité : Pour que l’on puisse qualifier la démarche de scientifique, l’analyse doit être répétable. Autrement dit, un autre expert doit être en mesure de réaliser une nouvelle analyse, laquelle aboutira aux mêmes résultats que la précédente. Dans le contexte des preuves numériques, la recherche et l’analyse des éléments de preuve doivent être précisément restituées. Le rapport d’expertise constituant un élément-clé des sciences forensiques, une documentation solide de la preuve numérique doit être appliquée.

Si Friedrich (2013) notamment, observe que la valeur probante des éléments de preuve numérique dépend très fortement de ces critères, il constate aussi, à l’instar d’autres (Pollitt et al., 2018 ; Ademu & Imafidon, 2012 ; Carrier, 2003), que des risques techniques et humains peuvent modifier, voire altérer, cet élément de preuve. Il en résulterait alors une subjectivité de sa réalité et de sa véracité. Il serait ainsi également nécessaire d’évaluer ces risques pour estimer à juste titre la force probante de la preuve numérique.

En conclusion, force est de constater que de nombreux enjeux existent dans le domaine de l’administration et, par conséquent, de l’admissibilité des preuves numériques devant les tribunaux. Dans ce cadre, des réponses organisationnelles, juridiques et techniques doivent être trouvées rapidement, ce d’autant que le vent de « digitalisation » qui souffle actuellement dans notre société ne fait qu’accroître le volume de ces « nouvelles » preuves.

Références

Accette, S., & Duncan, P. (2008). Administration de la preuve électronique. Les principes de Sedona. Canada : Ministère de la justice.

Ademu, I. O. (2013).A comprehensive digital forensic investigation model and guidelines for establishing admissible digital evidence. Université de East London : Travail de Master en philosophie.

Ademu, I. O., & Imafidon, C. (2012). The need for digital forensic investigative framework.International Journal of Engineering Science & Advanced Technology, 2(3), 388-392.

Carrier, B. (2003). Defining digital forensic examination and analysis tools using abstraction layers. International Journal of Digital Evidence, 1(4), 1-12.

Casey, E. (2011). Digital evidence and computer crime. Forensic science, computers and the internet(3èmeéd.). Londres : Elsevier.

Friedrich, C. (2013). Les nouvelles technologies dans la procédure pénale : aspects techniques et juridiques de ces moyens de preuve. Université de Genève : Thèse de doctorat en droit.

Granja, F. M., & Rafael, G. D. R. (2015). Preservation of digital evidence: Application in criminal investigation. Londres : Science and Information Conference (SAI).

Insa, F. (2007). The admissibility of electronic evidence in court (A.E.E.C.): Fighting against high-tech crime – Results of a european study. Journal of Digital ForensicPractice, 1(4), 285‑289.

Pollitt, M., Casey, E., Jaquet-Chiffelle, D.-O., & Gladyshev, P. (2018). A framework for harmonizing forensic science practices and digital/multimedia evidence. Gaithersburg : Organization of Scientific Area Committees for Forensic Science (OSAC).

Ribaux O. & Margot P. [en ligne]. Science forensique. In B. Dupont & S. Leman-Langlois (Dir.), Dictionnaire de Criminologie en ligne (http://www.criminologie.com/article/science-forensique).

Thumma, H. S. A. (Dir.) (2018). Report and recommendations of the Arizona task force on court management of digital evidence. Washington Journal of Law, Technology & Arts, 13(2), 165-201.