mmanuel Macron mis sous écoute par les services de renseignement marocains, les gouvernements de mèche avec Israël, Jamal Khashoggi assassiné avec l’aide du logiciel Pegasus par les hauts pouvoirs de l’Arabie Saoudite… Il n’y a pas à dire ; le logiciel Pegasus fait parler de lui. Vraie menace à la démocratie ou outil essentiel pour prévenir le terrorisme ? Une brève analyse permettant la réflexion de tout un chacun 1BOUVART Arthur et PRIEST Dana (2021). Affaire Khashoggi : deux femmes proches du journaliste assassiné ont été surveillées par Pegasus. Lemonde.fr [en ligne]. 18 juillet 2021. [Consulté le 19 juillet 2021]. Disponible à l’adresse : https://www.lemonde.fr/projet-pegasus/article/2021/07/18/affaire-khashoggi-deux-femmes-proches-du-journaliste-assassine-ont-ete-surveillees-par-pegasus_6088655_6088648.html , AMNESTY INTERNATIONAL (2021). PROJET PEGASUS : RÉVÉLATIONS DE L’ESPIONNAGE DE GRANDE AMPLEUR DU LOGICIEL ISRAÉLIEN DE NSO GROUP. [en ligne] 19 juillet 2021. [Consulté le 19 juillet 2021]. Disponible à l’adresse : https://www.amnesty.ch/fr/themes/surveillance/docs/2021/projet-pegasus-revelations-espionnage-grande-ampleur-logiciel-israelien-nso-group# , LELOUP Damien et UNTERSINGER Martin (2021). « Projet Pegasus » : un téléphone portable d’Emmanuel Macron dans le viseur du Maroc. Lemonde.fr [en ligne]. 20 juillet 2021. [Consulté le 20 juillet 2021]. Disponible à l’adresse : https://www.lemonde.fr/projet-pegasus/article/2021/07/20/projet-pegasus-un-telephone-portable-d-emmanuel-macron-dans-le-viseur-du-maroc_6088950_6088648.html , LEPOINT (2021). Scandale Pegasus : Emmanuel Macron n’a pas été ciblé, affirme NSO. Lepoint.fr [en ligne]. 20 juillet 2021. [Consulté le 22 juillet 2021]. Disponible à l’adresse : https://www.lepoint.fr/societe/scandale-pegasus-emmanuel-macron-sur-la-liste-des-cibles-du-maroc-20-07-2021-2436255_23.php .

Pegasus ? Kezako ?

Depuis quelques semaines, le nom Pegasus défraie la chronique. Mais de quoi s’agit-il exactement ? Pour faire simple, le logiciel Pegasus est probablement le spyware le plus sophistiqué qui ait été inventé. Il est le produit phare d’une compagnie israélienne spécialisée dans la cyber surveillance du nom de NSO Group. Le logiciel Pegasus est vendu uniquement à des gouvernements à des fins de lutte contre le crime et plus spécifiquement contre le terrorisme 2NSO GROUP. (Sans date). NSO Group – about us. nsogroup.com [en ligne]. [Consulté le 18 juillet 2021]. Disponible à l’adresse : https://www.nsogroup.com/about-us/ .

En théorie… Car, une investigation de plusieurs médias internationaux a révélé que nombre de gouvernements ayant acquis le logiciel Pegasus l’ont utilisé de manière abusive. En effet, au lieu de ne surveiller que de potentiels terroristes, les fuites de données ont révélé une liste de plus de 50’000 numéros ayant été sélectionnés comme cibles potentielles pour l’infection au logiciel Pegasus. Parmi eux se trouvent des numéros de journalistes, de dissidents politiques, d’avocats ou encore de simples personnes d’intérêt ayant des informations ou des contacts potentiellement intéressants pour les gouvernements. A noter que figurer sur la liste des cibles, ne signifie pas qu’il y a forcément eu infection, mais l’enquête a permis de constater la présence effective du logiciel Pegasus ou une tentative d’infection sur de nombreuses cibles listées 3PEGG David and CUTLER Sam (2021). What is Pegasus spyware and how does it hack phones?. Theguardian.com [en ligne]. 18 juillet 2021. [Consulté le 18 juillet 2021]. Disponible à l’adresse : https://www.theguardian.com/news/2021/jul/18/what-is-pegasus-spyware-and-how-does-it-hack-phones .

En outre, l’acquisition du logiciel Pegasus est également problématique au niveau politique puisque, avant d’accepter un client, le groupe NSO doit le présenter aux autorités israéliennes et avoir leur accord. Ainsi, en ça d’être un logiciel de lutte contre le crime, Pegasus est-il également un outil de négociation international ? La question semble être légitime vu que le groupe NSO dit avoir une quarantaine de gouvernements comme clients.

Fonctionnement

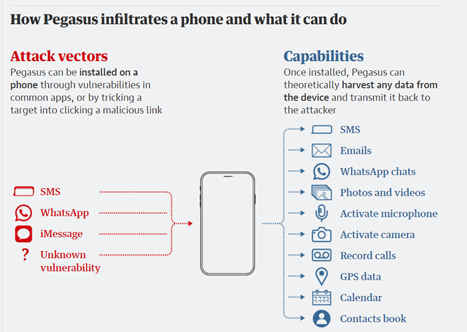

Qu’en est-il donc des citoyens lambdas qui se contentent d’exprimer librement leur opinion sur des plateformes ouvertes ? Sont-ils des cibles potentielles du spyware Pegasus ? Concrètement, le logiciel Pegasus utilisé au maximum de ses capacités permet effectivement de transformer des smartphones fonctionnant sous Android ou iOS en véritables dispositifs de surveillance. En effet, une fois que l’appareil est infecté, le logiciel permet l’accès aux e-mails, l’enregistrement d’appels téléphoniques, la surveillance des sms ou des iMessages, l’accès aux applications, aux photos, aux services de localisation, l’allumage du micro et de la caméra, ainsi que l’enregistrement de tout ce qu’il se passe sur l’écran. Il permet également de rendre obsolètes des applications réputées comme étant sûres comme Threema ou Telegram parce que chiffrées « end to end ».

L’infection se fait par une vulnérabilité zero day, à savoir une faille informatique inconnue du fabricant de l’appareil et du grand public qui permet à un malware, dans ce cas Pegasus, de s’infiltrer dans l’appareil visé. Une fois que la vulnérabilité est découverte, elle est exploitée le même jour, raison pour laquelle on parle de zero day exploit. Les vulnérabilités zero day sont particulièrement dangereuses, car elles permettent l’accès potentiel à des programmes sensibles. Prenons pour exemple le zero exploit Stuxnet, un ver informatique dont le but était de gagner l’accès aux centrifugeuses iraniennes d’enrichissement d’uranium. Aux mains de personnes mal intentionnées, on peut bien imaginer à quel point un tel zero day exploit pourrait être destructeur… Dans ce cas précis, les exploitants n’étaient autres que la National Security Agency (NSA) américaine en partenariat avec le gouvernement israélien. En effet, les services de renseignement des Etats sont les plus gros acheteurs de vulnérabilités zero day qu’ils utilisent à des fins de surveillance 4THE FUTURE OF THINGS. (Sans date). What is a zero day exploit and why is it so dangerous ?. Thefutureofthings.com [en ligne]. [Consulté le 19 août 2021]. Disponible à l’adresse : https://thefutureofthings.com/13376-what-is-a-zero-day-exploit-and-why-is-it-so-dangerous/ , FIREEYE. (Sans date). Qu’est-ce qu’un exploit zero-day ?. Fireeye.fr [en ligne]. [Consulté le 18 juillet 2021]. Disponible à l’adresse : https://www.fireeye.fr/current-threats/what-is-a-zero-day-exploit.html , PANOPTINET. (Sans date) C’est quoi une faille Zero Day ?. Panoptinet.com [en ligne]. [Consulté le 18 juillet 2021]. Disponible à l’adresse https://www.panoptinet.com/cybersecurite-decryptee/cest-quoi-une-faille-zero-day.html , ORANGE CYBER DEFENSE. (Sans date). Zero-day 3/3 : un marché lucratif. Orangecyberdefense.com [en ligne]. [Consulté le 19 août 2021]. Disponible à l’adresse : https://orangecyberdefense.com/fr/insights/blog/gestion_des_vulnerabilites/zero-day-3-3-un-marche-lucratif/ .

Afin de se prémunir contre l’exploitation de vulnérabilités zero day, de grandes entreprises telles que Apple, Facebook ou encore Google offrent une récompense à quiconque trouvera une faille de sécurité dans leurs logiciels et la rapportera 5AUCLERT Fabrice (2020). Apple verse 100.000 dollars de récompense pour la découverte d’une faille critique. Futura-sciences.com [en ligne]. 2 juin 2020. [Consulté le 19 août 2021]. Disponible à l’adresse : https://www.futura-sciences.com/tech/actualites/apple-apple-verse-100000-dollars-recompense-decouverte-faille-critique-81315/ . Cependant, toutes les personnes qui découvrent ces failles ne les communiquent pas aux fabricants puisque certaines peuvent être revendues pour des millions de dollars à d’autres acteurs. Parmi les acheteurs de ces failles, on retrouve le groupe NSO qui propose plus d’argent que Google ou Apple pour l’achat de certaines failles. Ainsi, Pegasus utilise les failles sécuritaires pour passer au travers du système de sécurité de l’appareil pour s’installer et commencer ses activités d’espionnage en ouvrant une connexion avec un serveur sur lequel il envoie toutes les informations qu’il collecte 6MOREL Thomas (2021). Qui est derrière Pegasus, le logiciel qui fait trembler le monde ?. Valeursactuelles.com [en ligne]. 7 août 2021. [Consulté le 19 août 2021]. Disponible à l’adresse : https://www.valeursactuelles.com/economie/qui-est-derriere-pegasus-le-logiciel-qui-fait-trembler-le-monde/ .

Mais concrètement, comment est-ce que le logiciel Pegasus peut s’installer sur un appareil ? Pour infecter un appareil, il faut un vecteur permettant l’attaque. On peut citer l’un des plus simples, à savoir l’envoi d’un lien par sms, iMessage, ou encore Whatsapp sur lequel l’utilisateur du smartphone va cliquer. L’utilisateur pensera qu’il accède à un site envoyé par sa banque, son assurance ou un autre établissement de confiance alors qu’en fait il arrivera sur un site permettant le téléchargement du logiciel Pegasus sur l’appareil sans qu’il ne s’en rende compte. Il sera ensuite redirigé sur le site auquel il pensait accéder ou ne verra simplement pas sa requête aboutir et croira à un bug 7CHEMINAT Jacques (2021). Comment fonctionne le logiciel espion Pegasus ?. Lemondeinformatique.fr [en ligne]. 21 juillet 2021. [Consulté le 21 juillet 2021]. Disponible à l’adresse : https://www.lemondeinformatique.fr/actualites/lire-comment-fonctionne-le-logiciel-espion-pegasus-83665.html .

Ce qui rend le logiciel Pegasus particulièrement vicieux est qu’il peut également être installé sans même que l’utilisateur n’ait fait quoi que ce soit pour lui donner l’accès à son smartphone. Par exemple, en 2019, grâce à une faille de l’application Facetime, Pegasus a pu s’installer simplement en lançant un appel vers les smartphones visés. Cette faille n’a pas été découverte avant plusieurs mois. Inutile donc de mentionner le nombre de smartphones que cette faille a pu toucher…

Nécessité ou atteinte à la liberté individuelle

Mais alors, pourquoi est-ce que les gouvernements achètent ce logiciel ? Est-ce par envie de pouvoir surveiller leurs citoyens sans qu’ils ne s’en rendent compte ou par véritable nécessité pour empêcher la prolifération de réseaux de terroristes ou par mesure de contre-espionnage ? La réponse reste opaque, d’autant plus qu’elle dépend certainement des gouvernements impliqués. Le groupe NSO proclame haut et fort sa vocation à pur but de prévention du crime. On le voit d’ailleurs bien sur la page d’accueil de leur site internet qui certifie que le logiciel Pegasus est un outil à usage des forces de l’ordre.

Les avantages de l’utilisation du logiciel Pegasus sont difficilement quantifiables puisque pour des raisons de sécurité, les forces de l’ordre ne peuvent pas donner de détails quant aux opérations fructueuses ayant été menées avec l’aide du logiciel. On peut cependant bien imaginer l’utilité de pouvoir accéder aux communications d’un cercle de terroristes afin de pouvoir prévenir une attaque.

Les risques inhérents à l’utilisation abusive d’un système de surveillance tel que Pegasus ne sont pas négligeables et pourraient atteindre des ampleurs difficilement imaginables pour des nations démocratiques européennes. Prenons en exemple des pays aux régimes autoritaires qui grâce à un contrôle de masse s’assureraient de tuer dans l’œuf toute tentative de soulèvement du peuple. Bien que d’un point de vue occidental et démocratique, une telle manœuvre sonne comme de la science-fiction, il serait illusoire de penser que certains gouvernements n’iraient pas jusqu’à de tels extrêmes. Souvenons-nous par exemple de l’Iran qui lors des soulèvements de 2019 a tout simplement coupé l’accès à internet de tout le pays. Ou encore de la Chine qui utilise la reconnaissance faciale pour suivre ses dissidents politiques, ou de la Russie qui emprisonne tout opposant jugé trop dangereux au régime…

Peut-on s’en protéger ?

Maintenant que les risques que pose le malware Pegasus sont clairs, disposons-nous de mesures pour nous en prévenir ou sommes-nous tous des victimes potentielles ? Le premier paramètre à prendre en considération est le coût d’acquisition du logiciel. En effet, afin de pouvoir s’emparer d’une licence du logiciel Pegasus, les gouvernements doivent être prêts à débourser des millions de dollars. Bien que le coût d’une infection d’un smartphone ne soit pour l’instant pas connu, il n’en reste pas moins considérable si l’on imagine les ressources nécessaires à l’analyse de son contenu – il faudrait du personnel pour analyser les photos, les sms, et tout ceci en temps réel –. Des analyses automatiques grâce à des algorithmes permettant de cibler les contenus recherchés seraient bien sûr envisageables mais mobiliseraient beaucoup de moyens pour un résultat incertain. Le risque qu’un citoyen lambda soit la cible d’une infection au logiciel Pegasus semble donc maigre. Mais tout de même, imaginons que nous ayons le cas d’un opposant politique, pourrait-il se prémunir contre une infection ? Etant donné que le malware s’introduit sur des systèmes d’exploitation Android ou iOS, le moyen le plus efficace serait de n’utiliser que des « burners »* ou téléphones portables de génération antérieurs qui ne possèdent que des fonctionnalités limitées. Si toutefois l’utilisation de tels téléphones portables semblait trop archaïque, il resterait les mesures classiques de protection, à savoir la mise à jour régulière des smartphones, leur utilisation prudente et intelligente – ne pas cliquer sur des liens d’origine suspecte, l’utilisation de mots de passe différents et leur changement régulier ou, tout simplement, ne pas s’adonner à des activités susceptibles d’attirer l’attention des forces de l’ordre 10LCI (2021). Affaire Pegasus : comment se protéger des logiciels espions ?. LCI.fr [en ligne]. 20 juillet 2021. [Consulté le 20 juillet 2021]. Disponible à l’adresse : https://www.lci.fr/justice-faits-divers/video-affaire-pegasus-comment-se-proteger-des-logiciels-espions-2191946.html , CLARK Mitchell (2021). Here’s how to check your phone for Pegasus spyware using Amnesty’s tool. Theverge.com [en ligne]. 21 juillet 2021. [Consulté le 21 juillet 2021]. Disponible à l’adresse : https://www.theverge.com/2021/7/21/22587234/amnesty-international-nso-pegasus-spyware-detection-tool-ios-android-guide-windows-mac … Bien qu’aucune mesure ne semble pouvoir garantir une protection totale du logiciel Pegasus vu sa sophistication extrême, Madame et Monsieur Toutlemonde ne devraient pas avoir besoin de trembler de peur d’être sous haute surveillance de leurs gouvernements respectifs vu le coût et les ressources qui seraient nécessaires à une telle opération. Un futur proche avec la surveillance de masse de populations entières ne semble donc pas encore être à l’ordre du jour, du moins pas pour les pays réputés démocratiques. En effet, même si concrètement les gouvernements disposaient de tous les moyens nécessaires à une surveillance de masse, ils sont confrontés à des règlementations de plus en plus strictes en matière de cyberdéfense. Ajoutons à cela le fait que les citoyens sont également de plus en plus conscients de leurs droits et donc sensibilisés aux questions de cybersécurité, les Etats démocratiques n’ont pas intérêt à repousser les limites trop loin au risque de perdre la confiance de leurs populations, ce qui pourrait mener à des soulèvements populaires dont la puissance n’est plus à prouver.

*Téléphones portables utilisant une carte SIM prépayée dont l’utilisateur se débarrasse après son utilisation